En caso de que no lo supiera, Internet no es el lugar más seguro del mundo. Muchas personas piensan que son anónimas en la web, o que su red doméstica está al tanto de ellos y solo de ellos. Pero nada podría estar más lejos de la verdad.

¿Sabías que la gente puede acceder a tu Wi-Fi desde fuera de tu casa? Dependiendo de la intensidad de la señal de su red, incluso podrían estar sentados en un automóvil en la calle fuera de su casa, usando su señal Wi-Fi para hacer todo tipo de cosas nefastas.

No necesariamente tienen que ingresar a su red directamente a través de su enrutador; pueden usar dispositivos que están conectados a su Wi-Fi para entrar. Amigos, estas personas pueden incluso ver lo que ven en sus cámaras web o monitores. ¿Escuchaste sobre la pareja en Texas que descubrió que los piratas informáticos habían estado espiando a su bebé usando la cámara que instalaron en la habitación del bebé? Cosas aterradoras y aterradoras.

Asegurar dispositivos en red

Su privacidad está en riesgo en las redes inalámbricas y agregar dispositivos a su red puede exponerlo aún más si no toma precauciones. A continuación, se ofrecen algunos consejos para proteger su red de miradas indiscretas:

-

Muchos dispositivos vienen con nombres de usuario y contraseñas predeterminados que se supone que debes cambiar, pero mucha gente no se molesta en hacerlo. Dejar estos nombres de usuario y contraseñas predeterminados en sus dispositivos es como dejar la puerta de su casa abierta de par en par.

-

Utilice un cortafuegos entre su conexión a Internet y los dispositivos de su red como primera defensa contra intrusos. Por lo general, el firewall se puede habilitar en su enrutador, pero ese no es el único que puede habilitar. Las computadoras también suelen tener cortafuegos; consulte las fuentes de ayuda de su sistema operativo para obtener más información.

-

Habilite los protocolos de seguridad en su enrutador cuando configure su Wi-Fi. Asegúrese de utilizar también una contraseña sólida para conectarse a la red.

-

Muchos dispositivos de automatización del hogar que se conectan a su red Wi-Fi pueden no tener ninguna característica de seguridad, lo cual es problemático, sin duda. Asegúrese de preguntar a los proveedores sobre las funciones de seguridad incluidas en sus dispositivos, así como sobre la mejor forma de configurarlos para su red.

-

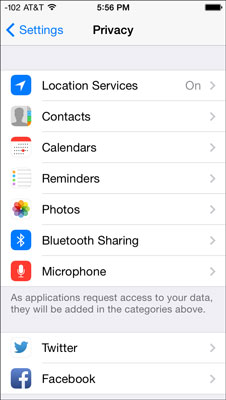

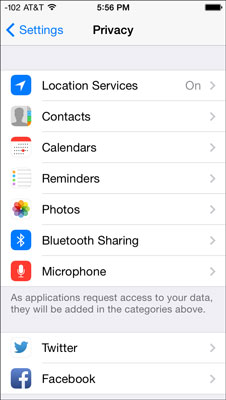

Active las funciones de seguridad y privacidad de la red que puedan tener sus teléfonos inteligentes o tabletas, como las de iOS.

Si no está familiarizado con la seguridad de la red doméstica, póngase al día sobre el tema o contrate a un profesional que lo esté.

Supervisión de intrusiones en su red

Es espeluznante pensar que alguien podría estar en su red sin su conocimiento. ¿Quién sabe lo que está haciendo en él o lo que puede estar accediendo?

Saber si hay alguien en su red no autorizado en realidad no es tan complicado:

Inicie sesión en su enrutador.

Si no sabe cómo, consulte la documentación que lo acompaña o póngase en contacto con el fabricante.

Vaya a la sección dentro del software del enrutador que muestra qué dispositivos están conectados a él.

Algunos dispositivos de la lista pueden parecer familiares y otros no. Sin embargo, el hecho de que algo no le parezca familiar no significa que no sea uno de sus dispositivos. A continuación, le indicamos cómo determinar cuáles son los dispositivos conectados a su red:

-

Uno a la vez, apague la conexión Wi-Fi en los dispositivos inalámbricos que esté usando. Cuando un dispositivo desaparece de la lista, sabes que fue el dispositivo en el que acabas de desactivar el Wi-Fi.

-

Uno a la vez, desconecte el cable de red de las computadoras u otros dispositivos conectados a su enrutador. Al igual que con los dispositivos inalámbricos, cuando un dispositivo desaparece de la lista, sabes que es el que acabas de desconectar.

-

Una vez que haya realizado este inventario, si hay algún dispositivo en la lista que no puede tener en cuenta, puede estar seguro de que alguien con malas intenciones está conectado a su red.

Si encuentra dispositivos conectados a su red que no están autorizados, consulte la documentación de su enrutador o el equipo de soporte del fabricante para conocer las formas de bloquear el acceso de esos dispositivos.

Es una buena idea al realizar este inventario de dispositivos conectados a su red anotar los nombres de cada dispositivo. De esa manera, no tendrá que seguir esta rutina cada vez que decida realizar esta verificación.